В вычислительной технике и сетях передачи данных би́том чётности (англ. Parity bit) называют контрольный бит, служащий для проверки общей чётности двоичного числа (чётности количества единичных битов в числе).

Содержание

|

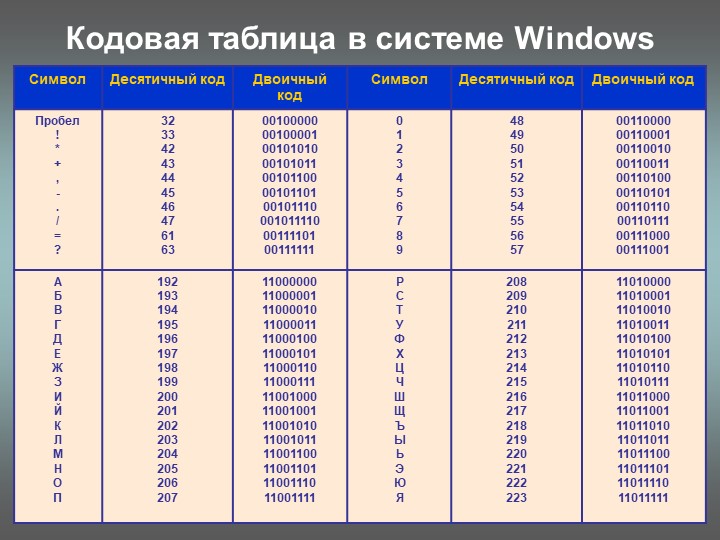

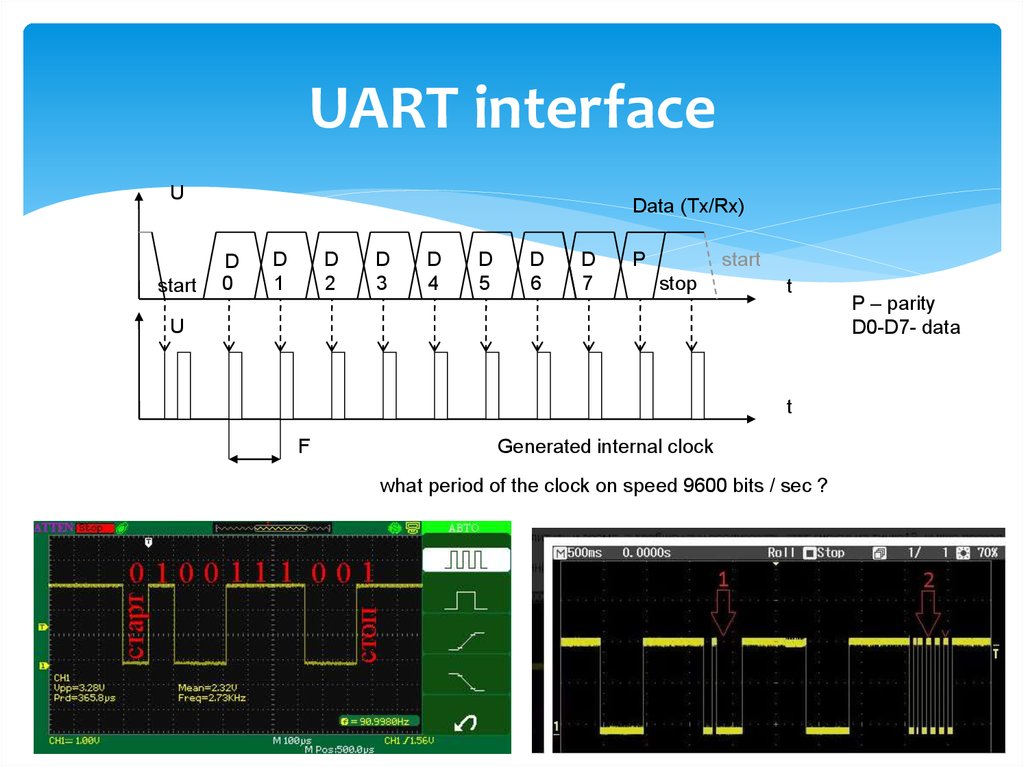

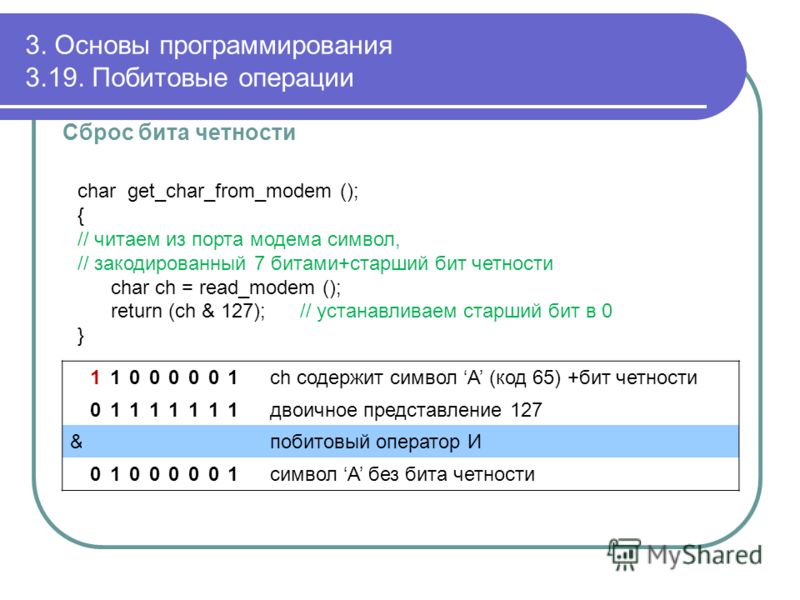

В последовательной передаче данных часто используется формат 7 бит данных, бит чётности, один или два стоповых бита. Такой формат аккуратно размещает все 7-битные ASCII символы в удобный 8-битный байт. Также допустимы другие форматы: 8 бит данных и бит чётности.

В последовательных коммуникациях чётность обычно контролируется оборудованием интерфейса (например UART). Признак ошибки становится доступен процессору (и ОС) через статусный регистр оборудования. Восстановление ошибок обычно производится повторной передачей данных, подробности которого обрабатываются программным обеспечением (например, функциями ввода/вывода операционной системы)

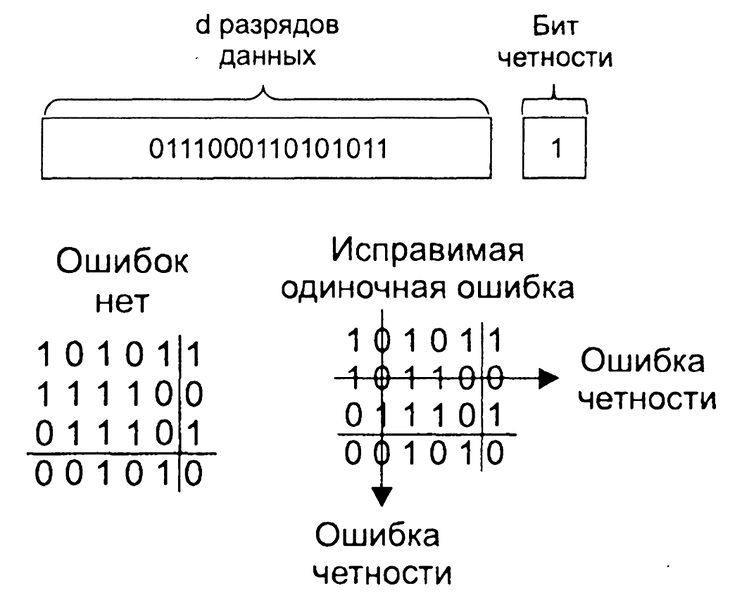

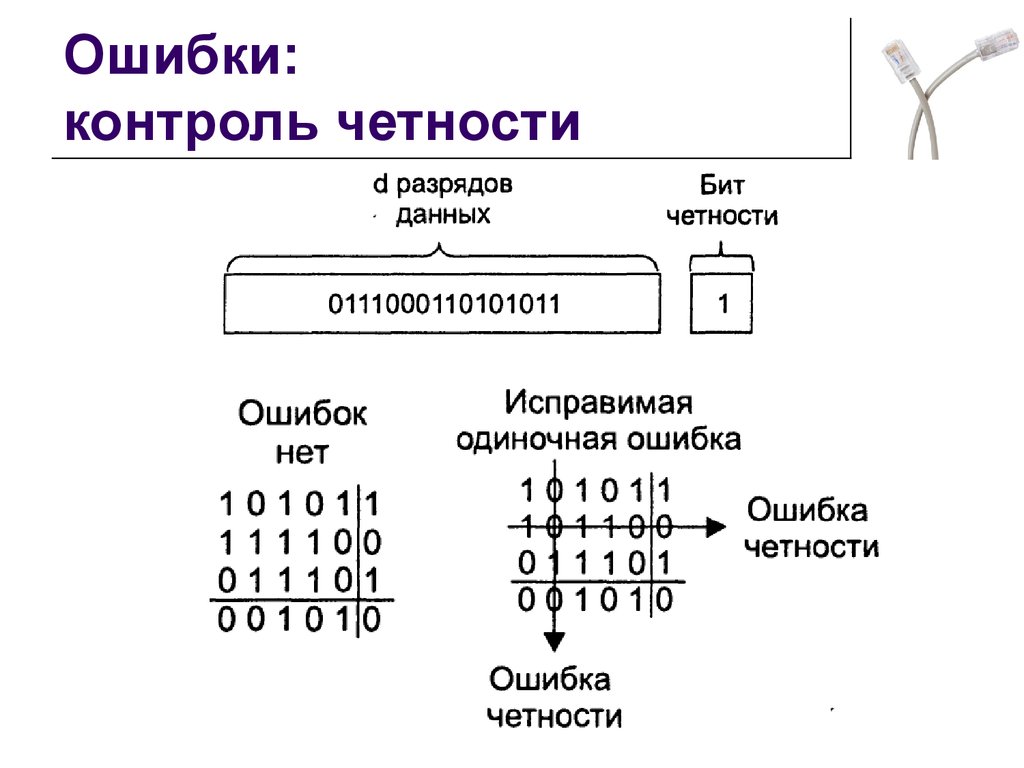

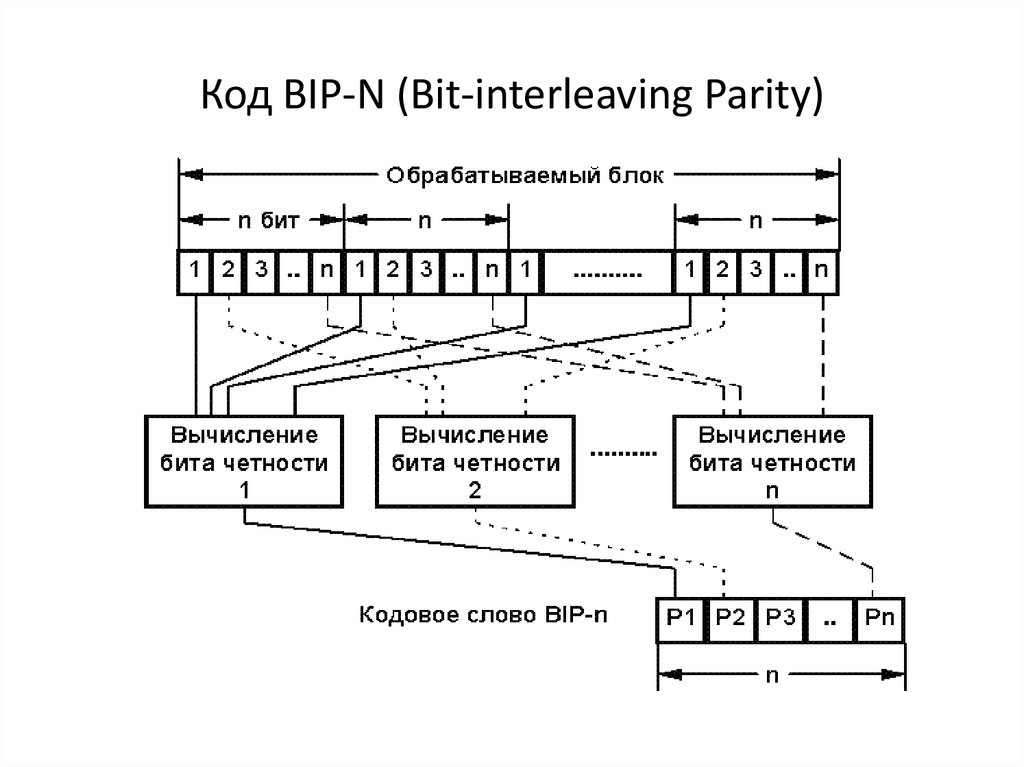

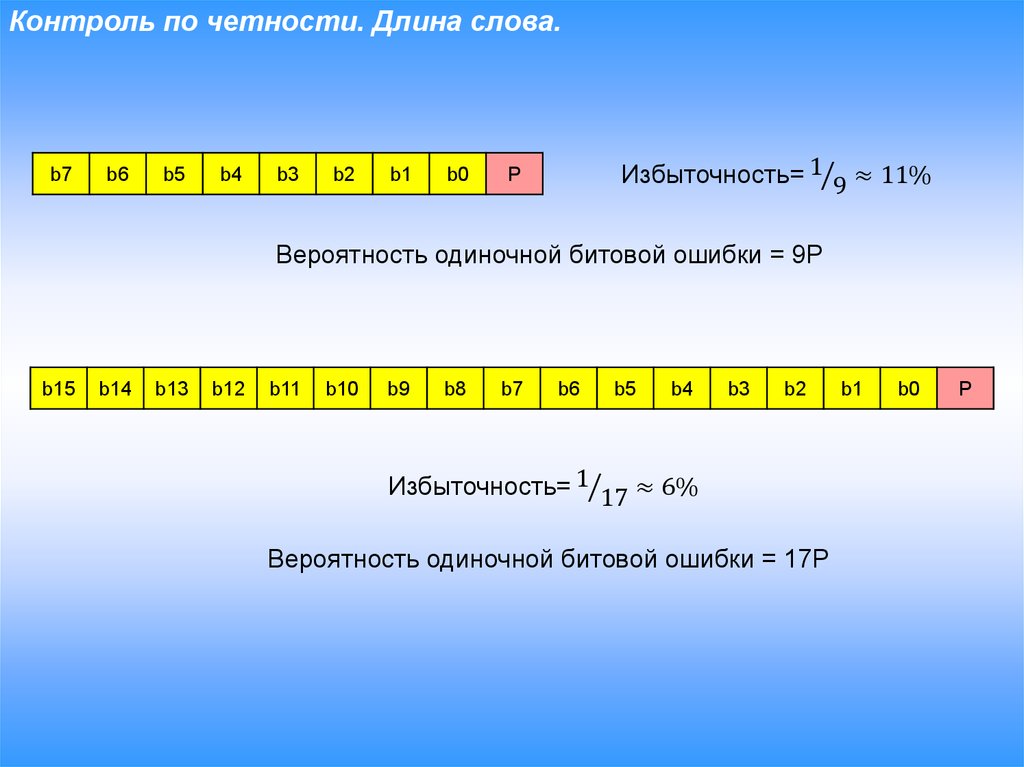

Контроль некой двоичной последовательности (например, машинного слова) с помощью бита чётности также называют контролем по паритету. Контроль по паритету представляет собой наиболее простой и наименее мощный метод контроля данных. С его помощью можно обнаружить только одиночные ошибки в проверяемых данных. Двойная ошибка, будет неверно принята за корректные данные. Поэтому контроль по паритету применяется к небольшим порциям данных, как правило, к каждому байту, что дает коэффициент избыточности для этого метода 1/8. Метод редко применяется в компьютерных сетях из-за невысоких диагностических способностей. Существует модификация этого метода — вертикальный и горизонтальный контроль по паритету. Отличие состоит в том, что исходные данные рассматриваются в виде матрицы, строки которой составляют байты данных. Контрольный разряд подсчитывается отдельно для каждой строки и для каждого столбца матрицы. Этот метод обнаруживает значительную часть двойных ошибок, однако обладает большей избыточностью. Он сейчас также почти не применяется при передаче информации по сети.

Контроль по паритету представляет собой наиболее простой и наименее мощный метод контроля данных. С его помощью можно обнаружить только одиночные ошибки в проверяемых данных. Двойная ошибка, будет неверно принята за корректные данные. Поэтому контроль по паритету применяется к небольшим порциям данных, как правило, к каждому байту, что дает коэффициент избыточности для этого метода 1/8. Метод редко применяется в компьютерных сетях из-за невысоких диагностических способностей. Существует модификация этого метода — вертикальный и горизонтальный контроль по паритету. Отличие состоит в том, что исходные данные рассматриваются в виде матрицы, строки которой составляют байты данных. Контрольный разряд подсчитывается отдельно для каждой строки и для каждого столбца матрицы. Этот метод обнаруживает значительную часть двойных ошибок, однако обладает большей избыточностью. Он сейчас также почти не применяется при передаче информации по сети.

Контроль по чётности фактически является специальным случаем проверки избыточности циклической суммы с полиномом x+1.

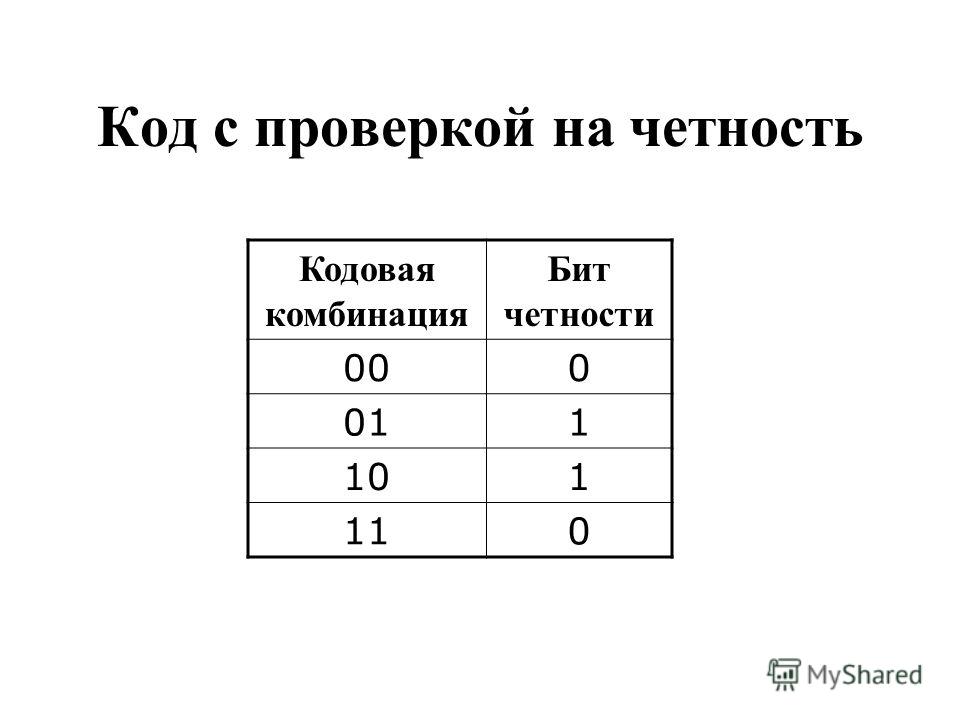

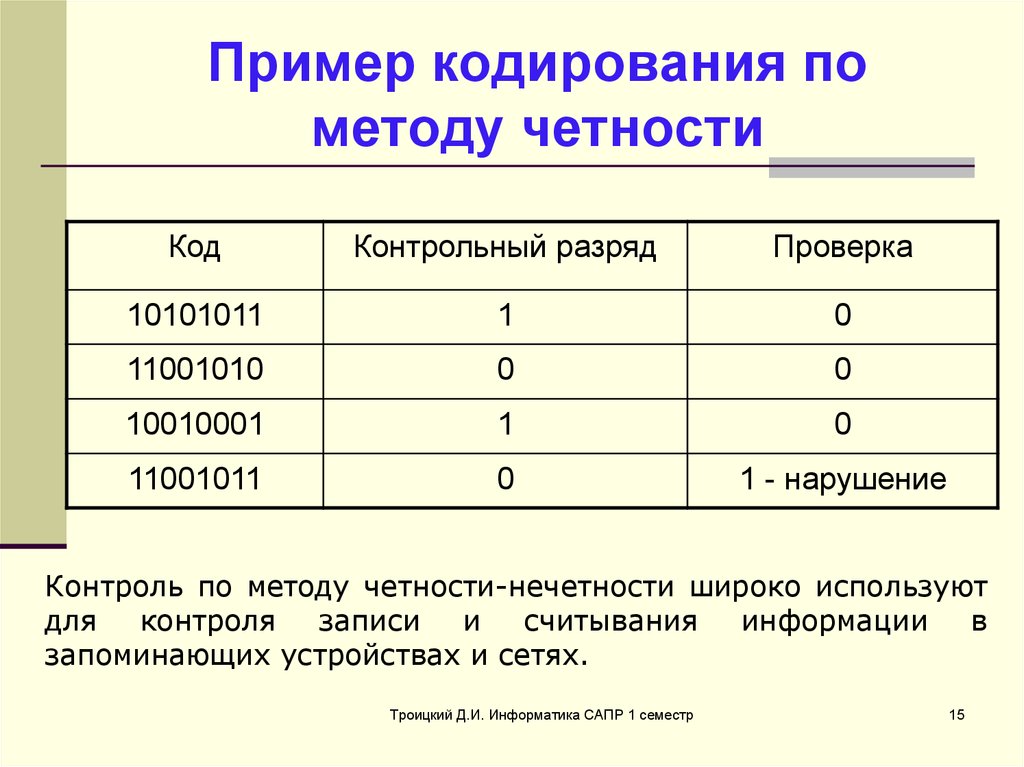

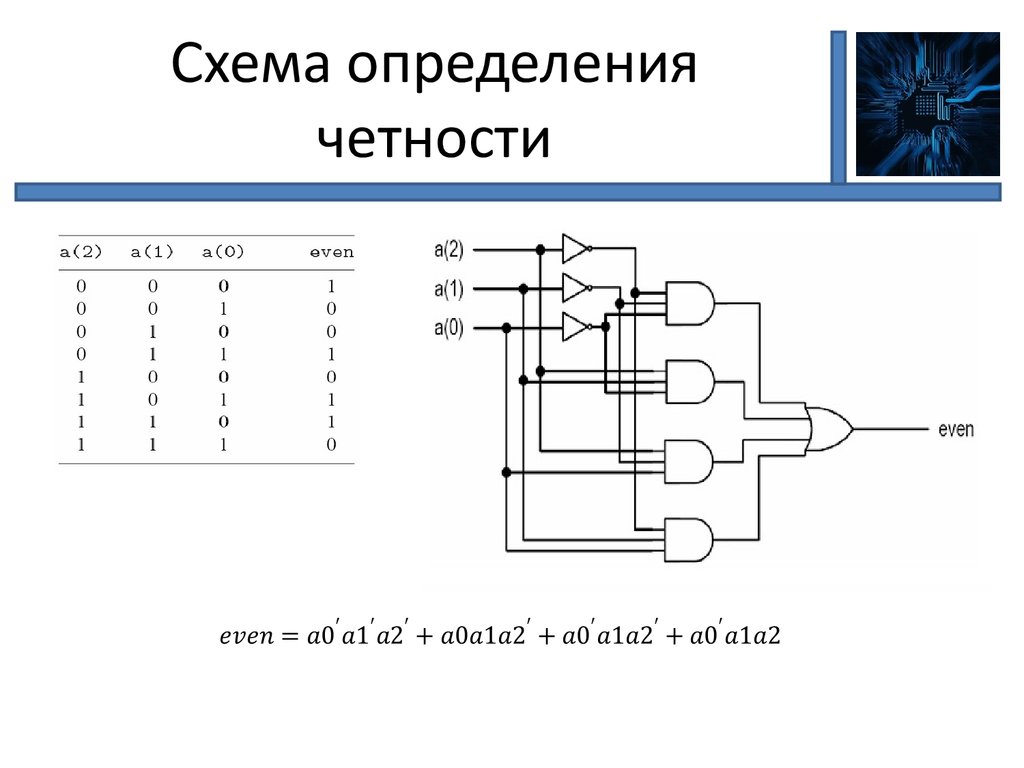

Бит чётности или контрольный разряд формируется при выполнении операции «Исключающее-ИЛИ» поразрядно. Рассмотрим схему, использующую девятибитные кодовые слова, состоящие из восьми бит данных, за которыми следует бит чётности.

Пустой или несуществующий поток битов также имеет ноль единичных битов, поэтому бит чётности будет 0.

— М.: «Вильямс», 2007. — С. 288. — ISBN 0-201-91465-4

— М.: «Вильямс», 2007. — С. 288. — ISBN 0-201-91465-4В вычислительной технике и сетях передачи данных би́том чётности (англ. Parity bit) называют контрольный бит, служащий для проверки общей чётности двоичного числа (чётности количества единичных битов в числе).

Содержание

|

В последовательной передаче данных часто используется формат 7 бит данных, бит чётности, один или два стоповых бита. Такой формат аккуратно размещает все 7-битные ASCII символы в удобный 8-битный байт. Также допустимы другие форматы: 8 бит данных и бит чётности.

В последовательных коммуникациях чётность обычно контролируется оборудованием интерфейса (например UART). Признак ошибки становится доступен процессору (и ОС) через статусный регистр оборудования. Восстановление ошибок обычно производится повторной передачей данных, подробности которого обрабатываются программным обеспечением (например, функциями ввода/вывода операционной системы)

Восстановление ошибок обычно производится повторной передачей данных, подробности которого обрабатываются программным обеспечением (например, функциями ввода/вывода операционной системы)

Контроль некой двоичной последовательности (например, машинного слова) с помощью бита чётности также называют контролем по паритету. Контроль по паритету представляет собой наиболее простой и наименее мощный метод контроля данных. С его помощью можно обнаружить только одиночные ошибки в проверяемых данных. Двойная ошибка, будет неверно принята за корректные данные. Поэтому контроль по паритету применяется к небольшим порциям данных, как правило, к каждому байту, что дает коэффициент избыточности для этого метода 1/8. Метод редко применяется в компьютерных сетях из-за невысоких диагностических способностей. Существует модификация этого метода — вертикальный и горизонтальный контроль по паритету. Отличие состоит в том, что исходные данные рассматриваются в виде матрицы, строки которой составляют байты данных. Контрольный разряд подсчитывается отдельно для каждой строки и для каждого столбца матрицы. Этот метод обнаруживает значительную часть двойных ошибок, однако обладает большей избыточностью. Он сейчас также почти не применяется при передаче информации по сети.

Контрольный разряд подсчитывается отдельно для каждой строки и для каждого столбца матрицы. Этот метод обнаруживает значительную часть двойных ошибок, однако обладает большей избыточностью. Он сейчас также почти не применяется при передаче информации по сети.

Контроль по чётности фактически является специальным случаем проверки избыточности циклической суммы с полиномом x+1.

Бит чётности или контрольный разряд формируется при выполнении операции «Исключающее-ИЛИ» поразрядно. Рассмотрим схему, использующую девятибитные кодовые слова, состоящие из восьми бит данных, за которыми следует бит чётности.

Пустой или несуществующий поток битов также имеет ноль единичных битов, поэтому бит чётности будет 0.

С увеличением скорости передачи данных и информации по сетевым каналам необходимость проверки целостности полученных данных становится большой проблемой, но для преодоления этой ситуации необходимо используется метод проверки битов четности, который помогает проверить полученные данные на наличие ошибок, а также целостность данных.

В этой статье «Что такое проверка битов четности?» мы рассмотрим все части сетевого метода и его рабочие шаги для решения сетевой проблемы.

Проверка битов четности — это сетевой метод, предназначенный для обнаружения ошибок и проверки целостности данных, полученных на стороне получателя, стороной отправителя.

В случае повреждения полученных данных принимающая сторона запросит повторную передачу данных со стороны отправителя.

Теперь давайте перейдем к следующей теме этой статьи о проверке четности, т. е. к ключевым атрибутам, связанным с методом.

При выполнении метода проверки четности для обеспечения точности метода требуется использование нескольких атрибутов, некоторые из которых:

Далее мы рассмотрим решенные примеры с использованием метода проверки на четность, чтобы понять все этапы решения задачи.

Чтобы лучше понять рабочие шаги по устранению ошибки методом проверки четности, рассмотрим следующие примеры:

Q1. Для данного бита данных 101101 примените метод проверки нечетной четности для передачи данных.

Случай 1: Бит данных, полученный при передаче, не содержит ошибок, т. е. полученные данные верны после применения проверки на нечетность.

Случай 2: Бит данных, полученный при передаче, содержит ошибки, т. е. полученные данные повреждены после применения проверки на нечетность.

Случай 3: Бит данных, полученный при передаче, содержит ошибки, т. е. полученные данные верны после применения проверки на нечетность.

Q2. Для заданного бита данных 110111 примените метод проверки четности для передачи данных.

е. 1, чтобы общее количество 1 стало равным 6 битам.

е. 1, чтобы общее количество 1 стало равным 6 битам.

Случай 1: Бит данных, полученный при передаче, не содержит ошибок, т. е. полученные данные верны после применения проверки на четность.

Случай 2: бит данных, полученный при передаче, содержит ошибки, т. е. полученные данные повреждены после применения проверки на четность.

Случай 3: Бит данных, полученный при передаче, содержит ошибки, т. е. полученные данные верны после применения проверки на четность.

На этом мы рассмотрели все важные заголовки для понимания частей и работы метода проверки четности.

Воспользуйтесь возможностью стать частью сообщества профессиональных программ MIT CSAIL и пообщаться со своими коллегами. Посещайте мастер-классы преподавателей Массачусетского технологического института в нашей PGP по кибербезопасности и ускоряйте свою карьеру в области кибербезопасности в кратчайшие сроки!

В этой статье «Что такое проверка битов четности?» мы рассмотрели определение и ключевые моменты вместе с тщательно решенными примерами с использованием метода битов четности.

Вы можете обратиться к курсу Simplilearn для экспертов по кибербезопасности, чтобы лучше понять работу сетевых методов. Пройдя этот профессиональный курс, вы лучше разберетесь в терминах, связанных с сетевыми моделями и методами.

Если у вас есть какие-либо вопросы об этой статье «Что такое проверка битов четности?». Не стесняйтесь упоминать их в разделе комментариев внизу этой страницы. Наша команда экспертов поможет вам решить ваши вопросы в кратчайшие сроки.

К

В компьютерах четность (от латинского paritas , что означает равный или эквивалентный) — это метод, который проверяет, были ли данные потеряны или перезаписаны, когда они перемещаются из одного места в хранилище в другое или когда они передаются между компьютерами.

Поскольку передача данных не является полностью безошибочным процессом, данные не всегда принимаются тем же способом, которым они были переданы. Бит четности добавляет к данным контрольные суммы, которые позволяют целевому устройству определить, правильно ли были получены данные.

Дополнительная двоичная цифра, бит четности , , добавляется к группе битов, которые перемещаются вместе. Этот бит, иногда называемый проверочным битом , используется только для определения того, успешно ли прибыли перемещенные биты.

Бит четности против нечетного битаСуществует два типа битов четности:

На принимающей стороне каждая группа входящих битов проверяется, чтобы определить, является ли группа в сумме четным или нечетным числом. Если возникает ошибка передачи, передача повторяется или система останавливается, и пользователю отправляется сообщение об ошибке.

Обнаружение ошибки четности Приведенное выше описание объясняет, как проверка четности работает на компьютере. В частности, шина межсоединений периферийных компонентов и контроллер шины ввода-вывода используют метод контроля ошибок с проверкой на нечетность. Проверка битов четности не является безошибочным методом проверки ошибок, поскольку возможно, что два бита могут быть ошибочными при передаче, смещая друг друга. Для передач внутри персонального компьютера такая возможность считается крайне маловероятной. В некоторых больших компьютерных системах, где целостность данных считается чрезвычайно важной, для проверки четности выделяются три бита.

Проверка битов четности не является безошибочным методом проверки ошибок, поскольку возможно, что два бита могут быть ошибочными при передаче, смещая друг друга. Для передач внутри персонального компьютера такая возможность считается крайне маловероятной. В некоторых больших компьютерных системах, где целостность данных считается чрезвычайно важной, для проверки четности выделяются три бита.

Проверка четности также используется при обмене данными между модемами. Здесь можно выбрать четную проверку четности (успешная передача формирует четное число) или нечетную. Пользователи также могут выбрать отсутствие четности, что означает, что модемы не будут передавать или проверять бит четности. Когда четность не выбрана (или установлена по умолчанию), предполагается, что существуют другие формы проверки, которые обнаружат любые ошибки при передаче. Отсутствие четности также обычно означает, что бит четности может использоваться для данных, что ускоряет передачу. При межмодемной связи тип четности согласовывается передающим и принимающим модемами до того, как произойдет передача.

На уровне 64-битного слова проверка четности и код исправления ошибок (ECC) требуют одинакового количества дополнительных битов. В то время как проверка четности просто обнаруживает ошибку — она не имеет возможности исправления — технология ECC позволяет не только обнаруживать ошибки, но и исправлять их. Это означает, что система может продолжать работать без повреждения данных. В целом, ECC обеспечивает большую надежность любой вычислительной или телекоммуникационной системы без больших затрат.

Четность и RAID Концепция контроля четности также используется в защите избыточного массива независимых дисков (RAID). Устройства RAID используют расширенные формы проверки четности, такие как вертикальная и горизонтальная четность. Некоторые группы RAID, такие как RAID 4 или RAID 5, имеют один или несколько дисков, содержащих информацию о четности, которая позволяет им восстанавливать данные в случае отказа диска. Например, RAID с двойной четностью (также известный как RAID 6) распределяет данные по набору не менее четырех дисков на блочном уровне, как в RAID 5, но затем записывает второй набор данных четности на все диски.

Например, RAID с двойной четностью (также известный как RAID 6) распределяет данные по набору не менее четырех дисков на блочном уровне, как в RAID 5, но затем записывает второй набор данных четности на все диски.

Этот подход защищает от потери данных на двух отказавших дисках. Недостатки RAID с двойной четностью включают использование сложного контроллера, стоимость двух дополнительных дисков для реализации и более медленные транзакции записи из-за дополнительного набора четности.

RAID 6, или RAID с двойной четностью, защищает от сбоев нескольких дисков, создавая два набора данных четности на массиве жестких дисков. Когда данные записываются в группу RAID, они всегда будут иметь правильную четность, так как они прошли через различные алгоритмы проверки ошибок. Таким образом, если диск в группе RAID выходит из строя, система использует информацию об оставшихся дисках вместе с информацией о четности для восстановления данных на неисправном диске на резервный диск.

Как это происходит? Если группа RAID использует четную четность, она может выяснить, что было на неисправном диске, сложив биты на оставшихся дисках. Если данные на оставшихся дисках составляют нечетное число, информация на неисправном диске должна быть равна единице, чтобы поддерживать четность. Если данные на оставшихся дисках составляют четное число, данные на неисправном диске должны быть нулевыми.

Последнее обновление: август 2016 г.

Продолжить чтение О паритетеАвтор: Гэвин Райт

Автор: Брайен Поузи

Автор: Ким Хефнер

Автор: Рахул Авати

Аварийное восстановление

Катастрофа приходит не только в виде пожара, наводнения и программ-вымогателей. Потеря непрерывности сети является реальной проблемой и должна быть …

Потеря непрерывности сети является реальной проблемой и должна быть …

Группы аварийного восстановления и ИТ-безопасности должны защищать сеть по нескольким направлениям, чтобы защитить данные от потенциальных злоумышленников. А…

После семи приобретений за два года, включая части Sungard AS, которой уже несколько десятков лет, 11:11 Systems стремится взять на себя …

Резервное копирование данных

IBM объединяет свои продукты для защиты данных и работает с новым партнером, чтобы решить одну из самых больших проблем для …

Готовящаяся к выпуску платформа Asigra SaaSBackup позволяет технологии защиты данных Asigra защищать резервные копии SaaS. MSP смогут продавать …

MSP смогут продавать …

Новый специалист по резервному копированию SaaS появляется из скрытности для защиты данных в таких приложениях, как Trello, GitHub и GitLab, генеральный директор Роб …

Центр обработки данных

Администраторы Linux могут использовать Cockpit для просмотра журналов Linux, мониторинга производительности сервера и управления пользователями. Используйте этот инструмент, чтобы помочь администраторам управлять …

Гипермасштабные центры обработки данных могут содержать тысячи серверов и обрабатывать гораздо больше данных, чем предприятие. Однако могут…

Организациям, которые строят центры обработки данных 5G, может потребоваться обновить свою инфраструктуру.